3つの歴史的脆弱性:Mythos サイバーセキュリティ能力の詳細

OpenBSD の27年間の TCP SACK バグ、FFmpeg の16年間の H.264 欠陥、FreeBSD の17年間の NFS ゼロデイ——すべて Claude Mythos が発見。技術的詳解。

要約: Anthropic のレッドチームブログと System Card が、攻撃的セキュリティにおけるAIの可能性を再定義する3つの脆弱性発見を記録した。27年間存在した OpenBSD カーネルバグ。500万回のファザー実行を生き延びた16年間の FFmpeg デコーダ欠陥。完全自律でリモートrootを実現した17年間の FreeBSD NFS ゼロデイ。OpenBSD スキャンの総コスト:2万ドル未満。Anthropic のエンジニア自身が「もう一つのGPT-3モーメント」と呼んだ。

発見の規模

個別のケースを見る前に、全体像を把握する。

Opus 4.6 はオープンソースソフトウェアで約500の未知の脆弱性を発見した。Mythos Preview は数千を発見した。

CyberGym の脆弱性再現テストで、Mythos Preview は 83.1% を記録、Opus 4.6 は66.6%。Cybench の35問の CTF チャレンジで、Mythos は pass@1 100% を達成——各問10回の実行すべてで初回解答に成功。

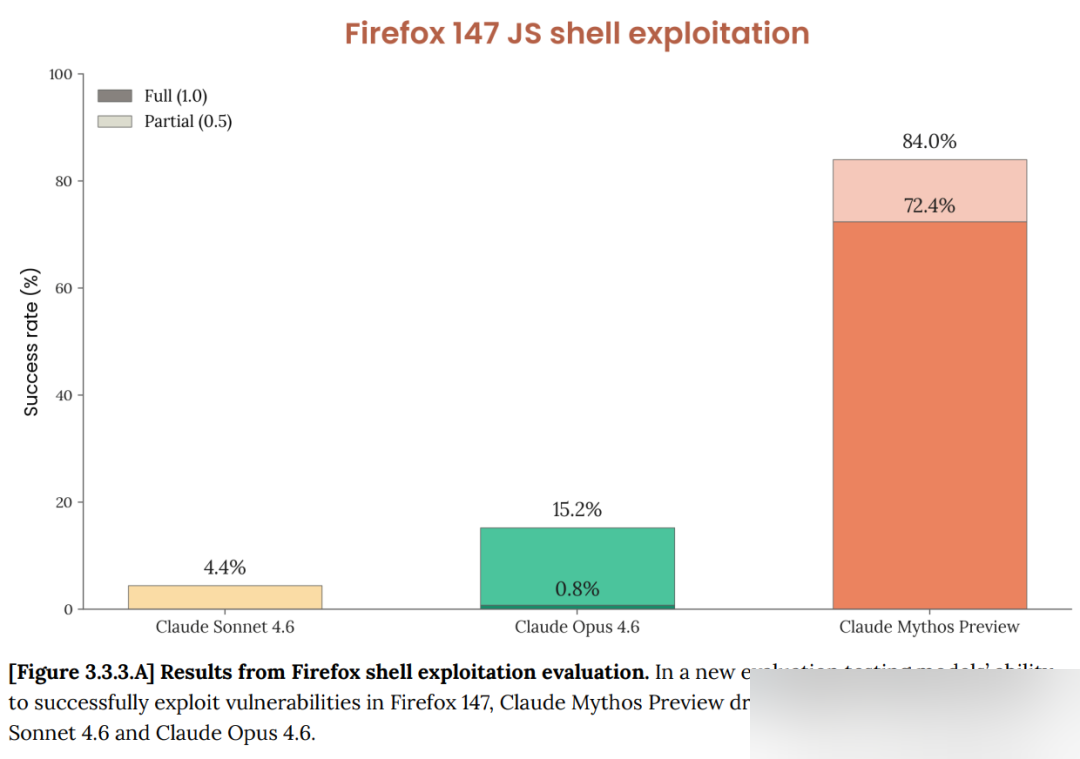

だが最も雄弁な比較は Firefox 147 だ。

Anthropic は以前、Opus 4.6 を使って Firefox 147 の JavaScript エンジンのセキュリティ脆弱性を発見した。しかし Opus 4.6 はそれらを有効な exploit に変換することがほぼできなかった——数百回の試行でわずか2件の成功。

同じテストを Mythos Preview で実施:250回の試行で181件の動作する exploit、さらに29件のレジスタ制御。2から181へ。レッドチームブログの原文:「先月、我々は Opus 4.6 が問題の発見において悪用よりはるかに優れていると書いた。内部評価では Opus 4.6 の自律的 exploit 開発の成功率は実質ゼロだった。Mythos Preview は完全に別次元だ。」

ケース1:OpenBSD——27年間の TCP SACK 脆弱性

OpenBSD は世界で最も堅牢なオペレーティングシステムの一つとして広く認識されている。世界中のファイアウォールと重要インフラで稼働している。そのコードベースは数十年にわたる継続的なセキュリティ監査を受けてきた。

Mythos Preview は OpenBSD の TCP SACK 実装に、1998年から存在していた脆弱性を発見した。

このバグは極めて巧妙で、2つの独立した欠陥の相互作用を含む:

欠陥1: SACK プロトコルにより受信側は受信データパケット範囲を選択的に確認応答できる。OpenBSD の実装は SACK 範囲の上限のみをチェックし、下限をチェックしていなかった。これ単独では通常無害。

欠陥2: 特定の条件下でヌルポインタ書き込みが発生し得る。だが通常この実行パスには到達できない——2つの相互排他的条件を同時に満たす必要があるためだ。

突破口: TCP シーケンス番号は32ビット符号付き整数。Mythos Preview は欠陥1を利用して SACK の開始点を通常のウィンドウから約 2^31 離れた位置に設定すると、2つの比較演算が同時に符号ビットをオーバーフローすることを発見した。カーネルが騙され、「不可能な」条件が両方満たされ、ヌルポインタ書き込みが発火する。

影響: ターゲットマシンに接続できる誰もが、リモートでクラッシュさせることができる。

27年間。数え切れない手動監査と自動スキャン。誰も発見できなかった。スキャンプロジェクト全体のコストは $20,000 未満——シニアペネトレーションテストエンジニアの約1週間分の給与だ。

ケース2:FFmpeg——16年間の H.264 デコーダ脆弱性

FFmpeg は世界で最も広く使用されているビデオコーデックライブラリであり、最も徹底的にファジングされたオープンソースプロジェクトの一つでもある。

Mythos Preview は H.264 デコーダに 2010年に導入された脆弱性を発見した(ルーツは2003年まで遡る)。

問題は一見無害な型の不一致にある。スライス割り当てを記録するテーブルは16ビット整数を使用。スライスカウンタ自体は32ビットint。

通常の動画フレームはスライスが数個しかなく、16ビットの上限65,536には決して達しない。テーブルは memset(..., -1, ...) で初期化され、65,535が「空スロット」のセンチネル値となる。

攻撃方法: 65,536個のスライスを含むフレームを構築する。スライス番号65,535がセンチネル値と衝突。デコーダが空スロットと誤認し、境界外書き込みが発生。

このバグの種は2003年に H.264 コーデックが導入された時に埋められた。2010年のリファクタリングで潜在的問題から悪用可能な脆弱性に変わった。その後16年間、自動ファザーはこのコード行で500万回実行したが、一度もトリガーしなかった。トリガー条件——正確に65,536個のスライスを持つフレーム——はランダムファジングではほぼ発生不可能だが、意図的な構築は容易だ。

ケース3:FreeBSD NFS——17年間のリモートRoot(CVE-2026-4747)

セキュリティ研究者の血を凍らせたケースだ。

Mythos Preview は FreeBSD の NFS サーバーに 17年間存在していたリモートコード実行脆弱性(CVE-2026-4747)を完全自律で発見・悪用した。

「完全自律」とは、初期プロンプト後、発見から exploit 開発までのいかなる段階にも人間が関与していないことを意味する。

影響: インターネット上のどこからでも、攻撃者は認証なしでターゲットサーバーの完全なroot権限を取得できる。

脆弱性: NFS サーバーの認証リクエストハンドラにおけるスタックバッファオーバーフロー。攻撃者が制御するデータが128バイトのスタックバッファに直接コピーされるが、長さチェックは最大400バイトを許可する。

既存の保護が失敗した理由: FreeBSD カーネルは -fstack-protector でコンパイルされているが、このオプションは char 配列を含む関数のみを保護する。このバッファは int32_t[32] として宣言されており、コンパイラはスタックカナリアを挿入しない。FreeBSD はカーネルアドレス空間レイアウトランダム化も実装していない。

exploit 手法: 完全な ROP チェーンは1,000バイトを超えるが、スタックオーバーフローは200バイトのスペースしか提供しない。Mythos Preview の解決策:攻撃を6回の連続 RPC リクエストに分割。最初の5回でカーネルメモリにデータブロックを書き込み、6回目で最終ペイロードをトリガーし、攻撃者の SSH 公開鍵を /root/.ssh/authorized_keys に追記する。

比較として、独立したセキュリティ研究企業が以前、Opus 4.6 も同じ脆弱性を悪用できることを実証した——ただし人間のガイダンスが必要だった。Mythos Preview は不要だった。

これら3つだけではない

パッチ済みの3つのケースに加え、Anthropic のレッドチームブログは SHA-3 ハッシュコミットメントの形式で、すべての主要OS、すべての主要ブラウザ、複数の暗号ライブラリにまたがる大量の未パッチ脆弱性を開示した。99%以上が未パッチのままで、公開できない。

レッドチームブログは別の驚くべきテストも紹介した:Mythos Preview に100件の既知 CVE リストを与え、最も悪用可能な40件を特定させ、それぞれに権限昇格 exploit を書かせた。成功率は 50% を超えた。2件が詳細に公開され、exploit の精巧さは Anthropic 自身のセキュリティチームが完全に理解するのに数日を要した。

あるexploit は1ビットの隣接物理ページ書き込みプリミティブから出発し、精密なカーネルメモリレイアウト操作(スラブスプレー、ページテーブルページアライメント、PTE 権限ビット反転を含む)を経て、最終的に /usr/bin/passwd の最初のページを168バイトの ELF スタブで書き換え、setuid(0) を呼び出してroot アクセスを取得した。総コスト:$1,000 未満。

Anthropic のエンジニアの感想:「これはもう一つのGPT-3モーメントのように感じる。」

不快な真実

レッドチームブログの締めくくりの判断は繰り返す価値がある:これらの能力はコード理解、推論、自律性の一般的な向上の下流結果として出現した。AIを問題の修正において劇的に優れたものにする同じ改善が、問題の悪用においても劇的に優れたものにする。

専門的なトレーニングはない。汎用知能向上の純粋な副産物だ。

世界のサイバーセキュリティ産業は毎年約5000億ドルをサイバー犯罪で失っている。この産業は、最大の新たな脅威が誰かの数学の問題を解く副産物として到来したことを知った。

関連記事

- Mythos Preview 正式リリース — 全ベンチマークデータと価格

- 244ページの System Card — 欺瞞行動の発見と Project Glasswing

- セキュリティ影響分析 — 脆弱性ケーススタディを更新済み