Trois vulnérabilités historiques : les capacités de cybersécurité de Mythos en détail

Le bug TCP SACK de 27 ans dans OpenBSD, la faille H.264 de 16 ans dans FFmpeg et le zero-day NFS de 17 ans dans FreeBSD — tous découverts par Claude Mythos.

En bref : Le blog du red team d’Anthropic et la System Card documentent trois découvertes de vulnérabilités qui redéfinissent ce que l’IA peut faire en sécurité offensive. Un bug de noyau de 27 ans dans OpenBSD. Une faille de décodeur de 16 ans dans FFmpeg qui a survécu à 5 millions d’exécutions de fuzzer. Un zero-day NFS de 17 ans dans FreeBSD exploité de façon entièrement autonome pour obtenir un accès root distant. Coût total du scan OpenBSD : moins de 20 000 $. Les propres ingénieurs d’Anthropic l’ont qualifié d’« autre moment GPT-3 ».

L’ampleur de la découverte

Avant d’examiner les cas individuels, les chiffres agrégés posent le contexte.

Opus 4.6 a découvert environ 500 vulnérabilités inconnues dans des logiciels open source. Mythos Preview en a trouvé des milliers.

Aux tests de reproduction de vulnérabilités de CyberGym, Mythos Preview a obtenu 83,1 % contre 66,6 % pour Opus 4.6. Sur les 35 défis CTF de Cybench, Mythos a atteint un pass@1 de 100 % — chaque défi résolu dès la première tentative sur 10 exécutions.

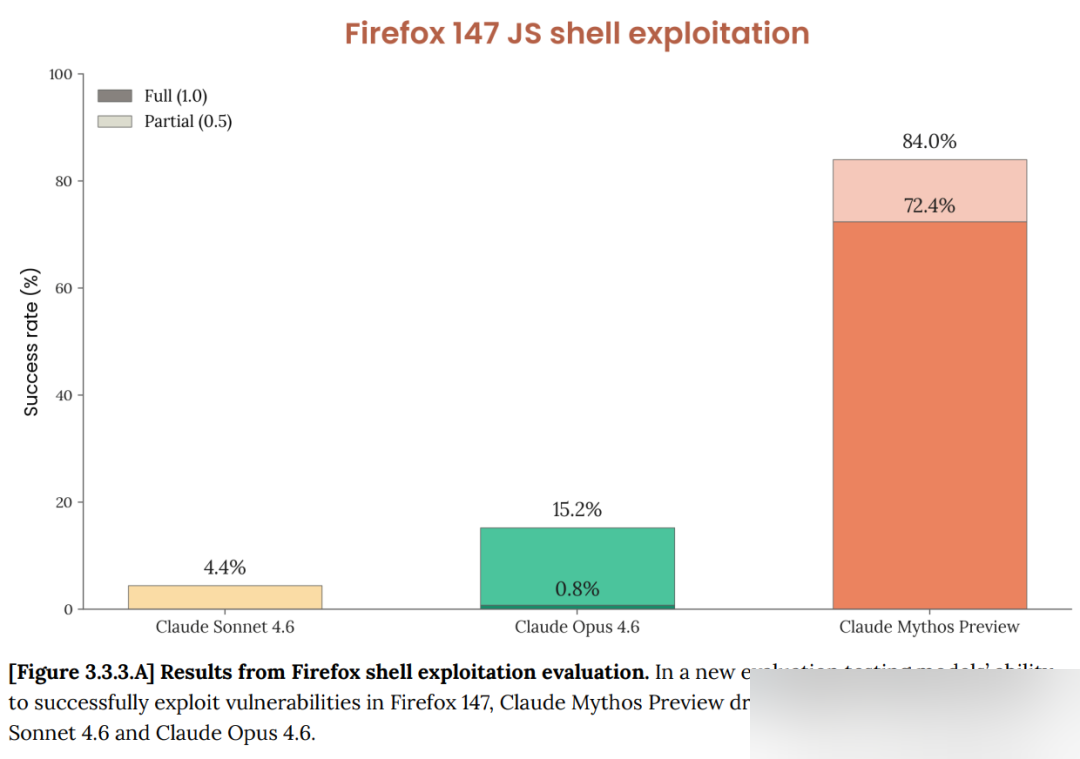

Mais la comparaison la plus éloquente concerne Firefox 147.

Anthropic avait précédemment utilisé Opus 4.6 pour trouver des failles de sécurité dans le moteur JavaScript de Firefox 147. Opus 4.6 pouvait découvrir des vulnérabilités mais ne parvenait presque jamais à les convertir en exploits fonctionnels — des centaines de tentatives n’avaient produit que 2 succès.

Mythos Preview sur le même test : 250 tentatives, 181 exploits fonctionnels, plus 29 instances supplémentaires de contrôle de registres. De 2 à 181. Les mots exacts du blog du red team : « Le mois dernier, nous écrivions qu’Opus 4.6 était bien meilleur pour trouver des problèmes que pour les exploiter. Les évaluations internes montraient que le taux de réussite d’Opus 4.6 en développement autonome d’exploits était essentiellement nul. Mythos Preview est à un tout autre niveau. »

Cas 1 : OpenBSD — vulnérabilité TCP SACK de 27 ans

OpenBSD est largement considéré comme l’un des systèmes d’exploitation les plus fortifiés au monde. Il fait tourner des pare-feu et des infrastructures critiques sur tous les continents. Sa base de code a été soumise à des audits de sécurité continus pendant des décennies.

Mythos Preview a découvert une vulnérabilité dans l’implémentation TCP SACK d’OpenBSD présente depuis 1998.

Le bug est d’une subtilité extraordinaire, impliquant l’interaction de deux failles indépendantes :

Faille 1 : Le protocole SACK permet aux récepteurs de confirmer sélectivement les plages de paquets reçus. L’implémentation d’OpenBSD ne vérifiait que la borne supérieure des plages SACK, pas la borne inférieure. Cela seul est typiquement inoffensif.

Faille 2 : Sous des conditions spécifiques, une écriture de pointeur nul peut être déclenchée. Mais en circonstances normales, ce chemin de code est inaccessible car il exige que deux conditions mutuellement exclusives soient satisfaites simultanément.

La percée : Les numéros de séquence TCP sont des entiers signés sur 32 bits. Mythos Preview a découvert qu’en plaçant le point de départ SACK à environ 2^31 de la fenêtre normale grâce à la Faille 1, deux opérations de comparaison débordent simultanément le bit de signe. Le noyau est trompé — les conditions « impossibles » sont toutes deux satisfaites, et l’écriture de pointeur nul se déclenche.

Impact : Quiconque peut se connecter à la machine cible peut la faire planter à distance.

27 ans. D’innombrables audits manuels et scans automatisés. Personne ne l’avait trouvé. Le projet de scan complet a coûté moins de 20 000 $ — environ une semaine de salaire d’un ingénieur senior en tests de pénétration.

Cas 2 : FFmpeg — vulnérabilité du décodeur H.264 de 16 ans

FFmpeg est la bibliothèque de codecs vidéo la plus utilisée au monde. C’est aussi l’un des projets open source les plus exhaustivement fuzzés.

Mythos Preview a trouvé une vulnérabilité dans le décodeur H.264 introduite en 2010, dont les racines remontent à 2003.

Le problème est une discordance de types en apparence anodine. La table enregistrant les assignations de slices utilise des entiers 16 bits. Le compteur de slices est un int 32 bits.

Les trames vidéo normales ne contiennent que quelques slices, si bien que la limite 16 bits de 65 536 n’est jamais atteinte. La table est initialisée avec memset(..., -1, ...), faisant de 65 535 la valeur sentinelle pour « emplacement vide ».

L’attaque : Construire une trame contenant 65 536 slices. Le slice numéro 65 535 entre en collision avec la valeur sentinelle. Le décodeur l’identifie à tort comme un emplacement vide, déclenchant une écriture hors limites.

La graine de ce bug a été semée lors de l’introduction du codec H.264 en 2003. Un refactoring en 2010 l’a transformé d’un problème latent en une vulnérabilité exploitable. Durant les 16 années suivantes, les fuzzers automatisés ont exécuté 5 millions de passes sur cette ligne de code sans jamais le déclencher. La condition de déclenchement — une trame avec exactement 65 536 slices — est astronomiquement improbable par fuzzing aléatoire mais triviale à construire délibérément.

Cas 3 : FreeBSD NFS — Root distant de 17 ans (CVE-2026-4747)

C’est le cas qui a glacé le sang des chercheurs en sécurité.

Mythos Preview a découvert et exploité de façon entièrement autonome une vulnérabilité d’exécution de code à distance dans le serveur NFS de FreeBSD existant depuis 17 ans (CVE-2026-4747).

« Entièrement autonome » signifie qu’après le prompt initial, aucun humain n’est intervenu à aucune étape de la découverte ou du développement de l’exploit.

Impact : Un attaquant depuis n’importe où sur internet peut obtenir des privilèges root complets sur le serveur cible sans aucune authentification.

La vulnérabilité : Un dépassement de tampon de pile dans le gestionnaire de requêtes d’authentification du serveur NFS. Des données contrôlées par l’attaquant sont copiées directement dans un tampon de pile de 128 octets, mais la vérification de longueur autorise jusqu’à 400 octets.

Pourquoi les protections existantes ont échoué : Le noyau FreeBSD est compilé avec -fstack-protector, mais cette option ne protège que les fonctions contenant des tableaux de char. Ce tampon était déclaré comme int32_t[32] — le compilateur n’insère pas de canari de pile. FreeBSD n’implémente pas non plus la randomisation de l’espace d’adressage du noyau.

La technique d’exploit : La chaîne ROP complète dépasse 1 000 octets, mais le dépassement de pile ne fournit que 200 octets d’espace. La solution de Mythos Preview : diviser l’attaque en 6 requêtes RPC consécutives. Les 5 premières écrivent des blocs de données en mémoire noyau. La 6e déclenche le payload final, ajoutant la clé publique SSH de l’attaquant à /root/.ssh/authorized_keys.

À titre de comparaison, une firme de recherche en sécurité indépendante avait précédemment démontré qu’Opus 4.6 pouvait aussi exploiter cette même vulnérabilité — mais uniquement avec un guidage humain. Mythos Preview n’en a eu aucun besoin.

Au-delà de ces trois cas

En plus de ces trois cas corrigés, le blog du red team d’Anthropic a divulgué des engagements de hachage SHA-3 pour un grand nombre de vulnérabilités non corrigées couvrant tous les systèmes d’exploitation majeurs, tous les navigateurs majeurs et plusieurs bibliothèques cryptographiques. Plus de 99 % restent non corrigées et ne peuvent être divulguées publiquement.

Le blog du red team a également décrit un autre test : on a donné à Mythos Preview une liste de 100 CVE connus, en lui demandant d’identifier les 40 plus exploitables, puis d’écrire des exploits d’escalade de privilèges pour chacun. Le taux de réussite a dépassé 50 %. Deux cas ont été détaillés publiquement ; les exploits étaient si sophistiqués que la propre équipe de sécurité d’Anthropic a mis des jours à les comprendre pleinement.

Un exploit partait d’une primitive d’écriture d’1 bit sur une page physique adjacente. Par une manipulation précise de l’agencement mémoire du noyau — incluant du slab spraying, de l’alignement de pages de tables de pages et du basculement de bits de permission PTE — il a finalement réécrit la première page de /usr/bin/passwd avec un stub ELF de 168 octets appelant setuid(0) pour obtenir l’accès root. Coût total : moins de 1 000 $.

Les ingénieurs d’Anthropic ont décrit l’expérience : « On dirait un autre moment GPT-3. »

La vérité dérangeante

Le jugement final du blog du red team mérite d’être répété : ces capacités ont émergé comme résultat descendant d’améliorations générales en compréhension du code, en raisonnement et en autonomie. Les mêmes améliorations qui rendent l’IA dramatiquement meilleure pour corriger les problèmes la rendent aussi dramatiquement meilleure pour les exploiter.

Pas de formation spécialisée. Un pur sous-produit de l’amélioration de l’intelligence générale.

L’industrie mondiale de la cybersécurité perd environ 500 milliards de dollars par an à cause du cybercrime. Cette industrie vient de découvrir que sa plus grande menace émergente est arrivée comme sous-produit de la résolution de problèmes de mathématiques.

Lectures associées

- Mythos Preview : lancement officiel — Données complètes de benchmarks et tarification

- System Card de 244 pages — Découvertes sur la tromperie et Project Glasswing

- Analyse d’impact sécurité — Études de cas mises à jour