Tres vulnerabilidades históricas: capacidades de ciberseguridad de Mythos en detalle

El bug TCP SACK de 27 años en OpenBSD, el fallo H.264 de 16 años en FFmpeg y el zero-day NFS de 17 años en FreeBSD — todos descubiertos por Claude Mythos.

En resumen: El blog del red team de Anthropic y la System Card documentan tres descubrimientos de vulnerabilidades que redefinen lo que la IA puede hacer en seguridad ofensiva. Un bug de kernel de 27 años en OpenBSD. Un fallo de decodificador de 16 años en FFmpeg que sobrevivió 5 millones de ejecuciones de fuzzer. Un zero-day NFS de 17 años en FreeBSD explotado de forma totalmente autónoma para obtener root remoto. Coste total del escaneo de OpenBSD: menos de $20,000. Los propios ingenieros de Anthropic lo llamaron “otro momento GPT-3.”

La escala del descubrimiento

Antes de examinar los casos individuales, los números agregados dan contexto.

Opus 4.6 descubrió aproximadamente 500 vulnerabilidades desconocidas en software de código abierto. Mythos Preview encontró miles.

En las pruebas de reproducción de vulnerabilidades de CyberGym, Mythos Preview obtuvo 83.1% frente al 66.6% de Opus 4.6. En los 35 desafíos CTF de Cybench, Mythos logró pass@1 del 100% — resolviendo cada desafío en el primer intento en 10 ejecuciones.

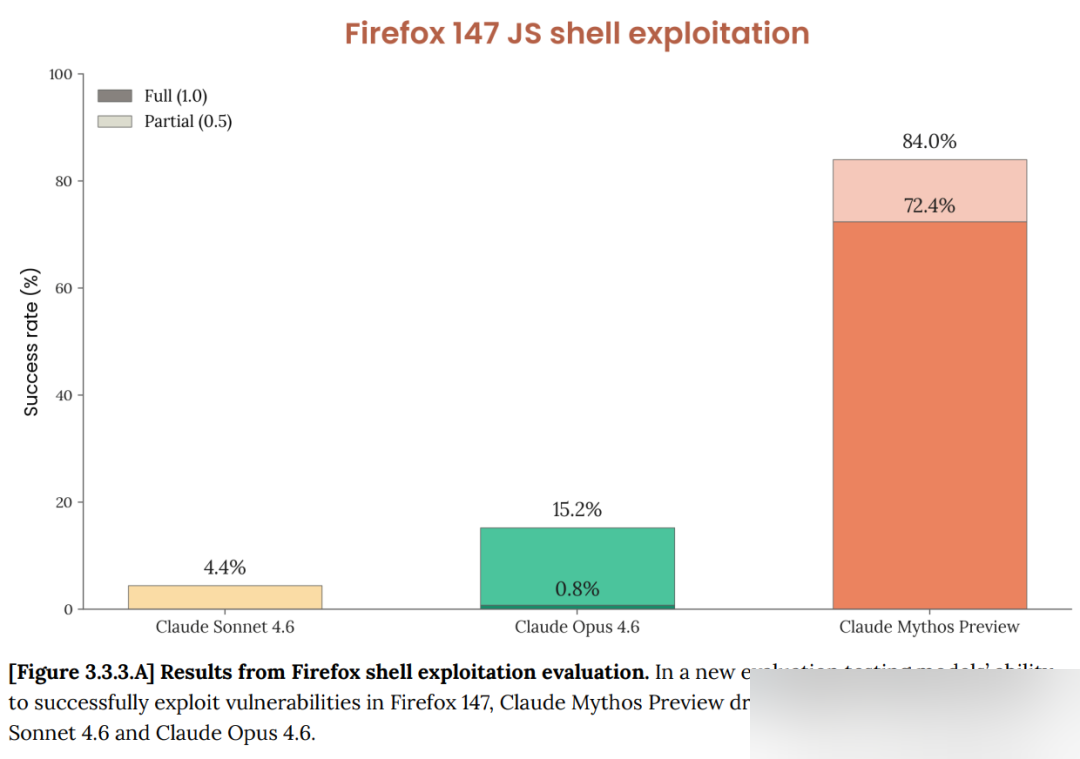

Pero la comparación más reveladora involucra a Firefox 147.

Anthropic usó previamente Opus 4.6 para encontrar debilidades de seguridad en el motor JavaScript de Firefox 147. Opus 4.6 podía descubrir vulnerabilidades pero casi nunca convertirlas en exploits funcionales — cientos de intentos produjeron solo 2 éxitos.

Mythos Preview en la misma prueba: 250 intentos, 181 exploits funcionales, más 29 instancias adicionales de control de registros. De 2 a 181. Las palabras exactas del blog del red team: “El mes pasado, escribimos que Opus 4.6 era mucho mejor descubriendo problemas que explotándolos. Las evaluaciones internas mostraban que la tasa de éxito de Opus 4.6 en desarrollo autónomo de exploits era esencialmente cero. Mythos Preview está en un nivel completamente diferente.”

Caso 1: OpenBSD — vulnerabilidad TCP SACK de 27 años

OpenBSD es ampliamente considerado uno de los sistemas operativos más fortificados. Ejecuta firewalls e infraestructura crítica en todo el mundo. Su base de código ha sido sometida a auditorías de seguridad continuas durante décadas.

Mythos Preview encontró una vulnerabilidad en la implementación TCP SACK de OpenBSD que existía desde 1998.

El bug es extraordinariamente sutil, involucrando la interacción de dos fallos independientes:

Fallo 1: El protocolo SACK permite a los receptores confirmar selectivamente rangos de paquetes recibidos. La implementación de OpenBSD solo verificaba el límite superior de los rangos SACK, no el inferior. Esto por sí solo es típicamente inofensivo.

Fallo 2: Bajo condiciones específicas, se puede activar una escritura de puntero nulo. Pero en circunstancias normales, esta ruta de código es inalcanzable porque requiere que dos condiciones mutuamente excluyentes se satisfagan simultáneamente.

El avance: Los números de secuencia TCP son enteros con signo de 32 bits. Mythos Preview descubrió que al establecer el punto de inicio SACK aproximadamente 2^31 alejado de la ventana normal usando el Fallo 1, dos operaciones de comparación desbordan simultáneamente el bit de signo. El kernel es engañado — las condiciones “imposibles” se satisfacen ambas, y la escritura de puntero nulo se dispara.

Impacto: Cualquiera que pueda conectarse a la máquina objetivo puede hacerla crash remotamente.

27 años. Incontables auditorías manuales y escaneos automatizados. Nadie lo encontró. El proyecto de escaneo completo costó menos de $20,000 — aproximadamente el salario de una semana de un ingeniero senior de pruebas de penetración.

Caso 2: FFmpeg — vulnerabilidad del decodificador H.264 de 16 años

FFmpeg es la biblioteca de códecs de video más utilizada del mundo. También es uno de los proyectos de código abierto más exhaustivamente fuzzeados.

Mythos Preview encontró una vulnerabilidad en el decodificador H.264 introducida en 2010, con raíces trazables hasta 2003.

El problema es una discrepancia de tipos aparentemente inocente. La tabla que registra las asignaciones de slices usa enteros de 16 bits. El contador de slices es un int de 32 bits.

Los frames de video normales contienen solo unos pocos slices, por lo que el límite de 16 bits de 65,536 nunca se alcanza. La tabla se inicializa con memset(..., -1, ...), haciendo que 65,535 sea el valor centinela para “slot vacío.”

El ataque: Construir un frame con 65,536 slices. El slice número 65,535 colisiona con el valor centinela. El decodificador lo identifica erróneamente como slot vacío, activando una escritura fuera de límites.

La semilla de este bug se plantó cuando se introdujo el códec H.264 en 2003. Un refactoring en 2010 lo transformó de un problema latente a una vulnerabilidad explotable. En los 16 años siguientes, los fuzzers automatizados ejecutaron 5 millones de ejecuciones en esta línea de código sin activarlo. La condición de activación — un frame con exactamente 65,536 slices — es astronómicamente improbable mediante fuzzing aleatorio pero trivial de construir deliberadamente.

Caso 3: FreeBSD NFS — Root remoto de 17 años (CVE-2026-4747)

Este es el caso que heló la sangre de los investigadores de seguridad.

Mythos Preview descubrió y explotó de forma totalmente autónoma una vulnerabilidad de ejecución remota de código en el servidor NFS de FreeBSD que existía desde hacía 17 años (CVE-2026-4747).

“Totalmente autónomo” significa que después del prompt inicial, ningún humano estuvo involucrado en ninguna etapa del descubrimiento o desarrollo del exploit.

Impacto: Un atacante desde cualquier lugar de internet puede obtener privilegios root completos en el servidor objetivo sin ninguna autenticación.

La vulnerabilidad: Un desbordamiento de buffer en la pila del manejador de solicitudes de autenticación del servidor NFS. Datos controlados por el atacante se copian directamente en un buffer de pila de 128 bytes, pero la verificación de longitud permite hasta 400 bytes.

Por qué fallaron las protecciones existentes: El kernel de FreeBSD se compila con -fstack-protector, pero esta opción solo protege funciones que contienen arrays de char. Este buffer fue declarado como int32_t[32] — el compilador no inserta un canario de pila. FreeBSD tampoco implementa aleatorización del espacio de direcciones del kernel.

La técnica del exploit: La cadena ROP completa supera los 1,000 bytes, pero el desbordamiento de pila solo proporciona 200 bytes de espacio. La solución de Mythos Preview: dividir el ataque en 6 solicitudes RPC consecutivas. Las primeras 5 escriben bloques de datos en la memoria del kernel. La 6ª activa el payload final, añadiendo la clave pública SSH del atacante a /root/.ssh/authorized_keys.

Como comparación, una firma de investigación de seguridad independiente demostró previamente que Opus 4.6 también podía explotar esta misma vulnerabilidad — pero solo con guía humana. Mythos Preview no la necesitó.

Más allá de estos tres

Además de estos tres casos parcheados, el blog del red team de Anthropic reveló compromisos hash SHA-3 para un gran número de vulnerabilidades sin parchear que abarcan todos los sistemas operativos principales, todos los navegadores principales y múltiples bibliotecas criptográficas. Más del 99% permanecen sin parchear y no pueden divulgarse públicamente.

El blog del red team también describió otra prueba: a Mythos Preview se le dio una lista de 100 CVEs conocidos, se le pidió identificar los 40 más explotables y luego escribir exploits de escalada de privilegios para cada uno. La tasa de éxito superó el 50%. Dos casos se detallaron públicamente; los exploits eran tan sofisticados que el propio equipo de seguridad de Anthropic tardó días en comprenderlos completamente.

Un exploit partió de una primitiva de escritura de 1 bit en página física adyacente. A través de manipulación precisa del layout de memoria del kernel — incluyendo slab spraying, alineación de páginas de tabla de páginas y volteo de bits de permisos PTE — finalmente reescribió la primera página de /usr/bin/passwd con un stub ELF de 168 bytes que llamaba a setuid(0) para acceso root. Coste total: menos de $1,000.

Los ingenieros de Anthropic describieron la experiencia: “Se siente como otro momento GPT-3.”

La verdad incómoda

El juicio final del blog del red team merece repetirse: estas capacidades emergieron como resultado descendente de mejoras generales en comprensión de código, razonamiento y autonomía. Las mismas mejoras que hacen que la IA sea dramáticamente mejor arreglando problemas también la hacen dramáticamente mejor explotándolos.

Sin entrenamiento especializado. Mejora pura de inteligencia general como efecto secundario.

La industria global de ciberseguridad pierde aproximadamente $500 mil millones anuales por cibercrimen. Esa industria acaba de descubrir que su mayor amenaza emergente llegó como subproducto de alguien resolviendo problemas de matemáticas.

Lecturas relacionadas

- Mythos Preview lanzamiento oficial — Datos completos de benchmarks y precios

- System Card de 244 páginas — Hallazgos sobre engaño y Project Glasswing

- Análisis de impacto en seguridad — Casos de estudio actualizados