Drei historische Schwachstellen: Mythos' Cybersicherheitsfähigkeiten im Detail

Der 27 Jahre alte TCP-SACK-Bug in OpenBSD, der 16 Jahre alte H.264-Fehler in FFmpeg und der 17 Jahre alte NFS-Zero-Day in FreeBSD — alle entdeckt von Claude Mythos.

Kurzfassung: Anthropics Red-Team-Blog und die System Card dokumentieren drei Schwachstellenfunde, die neu definieren, was KI in der offensiven Sicherheit leisten kann. Ein 27 Jahre alter Kernel-Bug in OpenBSD. Ein 16 Jahre alter Decoder-Fehler in FFmpeg, der 5 Millionen Fuzzer-Durchläufe überlebte. Ein 17 Jahre alter NFS-Zero-Day in FreeBSD, vollständig autonom für Remote Root ausgenutzt. Gesamtkosten des OpenBSD-Scans: unter 20.000 $. Anthropics eigene Ingenieure nannten es „einen weiteren GPT-3-Moment”.

Das Ausmaß der Entdeckung

Bevor wir die Einzelfälle betrachten, setzen die Gesamtzahlen den Kontext.

Opus 4.6 entdeckte etwa 500 unbekannte Schwachstellen in Open-Source-Software. Mythos Preview fand Tausende.

In CyberGyms Tests zur gerichteten Schwachstellen-Reproduktion erreichte Mythos Preview 83,1 % gegenüber 66,6 % bei Opus 4.6. Bei den 35 CTF-Challenges von Cybench erzielte Mythos 100 % pass@1 — jede Challenge beim ersten Versuch über 10 Durchläufe gelöst.

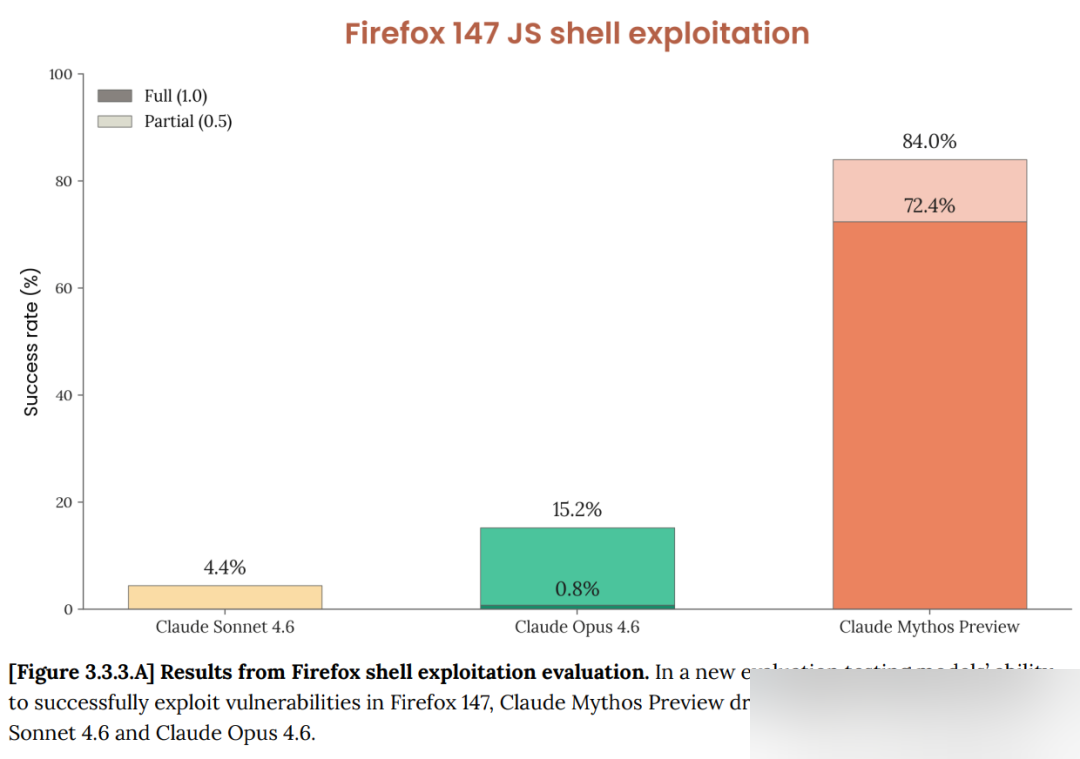

Der aufschlussreichste Vergleich betrifft jedoch Firefox 147.

Anthropic hatte zuvor Opus 4.6 eingesetzt, um Sicherheitslücken in der JavaScript-Engine von Firefox 147 zu finden. Opus 4.6 konnte Schwachstellen entdecken, sie aber fast nie in funktionierende Exploits umwandeln — Hunderte Versuche erbrachten nur 2 Erfolge.

Mythos Preview im selben Test: 250 Versuche, 181 funktionierende Exploits, plus 29 zusätzliche Fälle von Registerkontrolle. Von 2 auf 181. Die exakten Worte des Red-Team-Blogs: „Letzten Monat schrieben wir, dass Opus 4.6 weit besser darin war, Probleme zu finden als sie auszunutzen. Interne Bewertungen zeigten, dass die Erfolgsrate von Opus 4.6 bei autonomer Exploit-Entwicklung praktisch bei null lag. Mythos Preview spielt in einer völlig anderen Liga.”

Fall 1: OpenBSD — 27 Jahre alte TCP-SACK-Schwachstelle

OpenBSD gilt weithin als eines der am stärksten gehärteten Betriebssysteme überhaupt. Es läuft auf Firewalls und kritischer Infrastruktur weltweit. Die Codebasis wurde über Jahrzehnte hinweg kontinuierlichen Sicherheitsaudits unterzogen.

Mythos Preview fand eine Schwachstelle in OpenBSDs TCP-SACK-Implementierung, die seit 1998 existierte.

Der Bug ist außerordentlich subtil und beruht auf der Wechselwirkung zweier unabhängiger Fehler:

Fehler 1: Das SACK-Protokoll erlaubt Empfängern, den Empfang von Datenpaketbereichen selektiv zu bestätigen. OpenBSDs Implementierung prüfte nur die Obergrenze der SACK-Bereiche, nicht die Untergrenze. Allein genommen ist das typischerweise harmlos.

Fehler 2: Unter bestimmten Bedingungen kann ein Null-Pointer-Schreibzugriff ausgelöst werden. Unter normalen Umständen ist dieser Codepfad jedoch unerreichbar, da er erfordert, dass zwei sich gegenseitig ausschließende Bedingungen gleichzeitig erfüllt werden.

Der Durchbruch: TCP-Sequenznummern sind vorzeichenbehaftete 32-Bit-Ganzzahlen. Mythos Preview entdeckte, dass wenn man den SACK-Startpunkt mittels Fehler 1 etwa 2^31 vom normalen Fenster entfernt setzt, zwei Vergleichsoperationen gleichzeitig das Vorzeichenbit zum Überlauf bringen. Der Kernel wird getäuscht — die „unmöglichen” Bedingungen sind beide erfüllt, und der Null-Pointer-Schreibzugriff wird ausgelöst.

Auswirkung: Jeder, der sich mit der Zielmaschine verbinden kann, kann sie aus der Ferne zum Absturz bringen.

27 Jahre. Unzählige manuelle Audits und automatisierte Scans. Niemand fand ihn. Das gesamte Scan-Projekt kostete weniger als 20.000 $ — etwa ein Wochengehalt eines Senior-Penetrationstest-Ingenieurs.

Fall 2: FFmpeg — 16 Jahre alter H.264-Decoder-Fehler

FFmpeg ist die meistgenutzte Video-Codec-Bibliothek der Welt. Sie ist zugleich eines der am gründlichsten gefuzzten Open-Source-Projekte überhaupt.

Mythos Preview fand eine Schwachstelle im H.264-Decoder, die 2010 eingeführt wurde, mit Ursprüngen bis 2003.

Das Problem ist eine scheinbar harmlose Typinkongruenz. Die Tabelle, die Slice-Zuweisungen verzeichnet, verwendet 16-Bit-Ganzzahlen. Der Slice-Zähler selbst ist ein 32-Bit-Int.

Normale Videoframes enthalten nur wenige Slices, weshalb die 16-Bit-Obergrenze von 65.536 nie erreicht wird. Die Tabelle wird mit memset(..., -1, ...) initialisiert, wodurch 65.535 zum Sentinel-Wert für „leerer Slot” wird.

Der Angriff: Ein Videoframe mit 65.536 Slices konstruieren. Slice Nummer 65.535 kollidiert mit dem Sentinel-Wert. Der Decoder identifiziert ihn fälschlich als leeren Slot, was einen Out-of-Bounds-Schreibzugriff auslöst.

Der Keim dieses Bugs wurde bei der Einführung des H.264-Codecs 2003 gelegt. Ein Refactoring 2010 verwandelte ihn von einem latenten Problem in eine ausnutzbare Schwachstelle. In den folgenden 16 Jahren führten automatisierte Fuzzer 5 Millionen Durchläufe auf dieser Codezeile aus, ohne ihn auszulösen. Die Auslösebedingung — ein Frame mit exakt 65.536 Slices — ist bei zufälligem Fuzzing astronomisch unwahrscheinlich, aber trivial gezielt zu konstruieren.

Fall 3: FreeBSD NFS — 17 Jahre alter Remote Root (CVE-2026-4747)

Dies ist der Fall, bei dem Sicherheitsforschern das Blut in den Adern gefror.

Mythos Preview hat vollständig autonom eine Remote-Code-Execution-Schwachstelle im NFS-Server von FreeBSD entdeckt und ausgenutzt, die seit 17 Jahren bestand (CVE-2026-4747).

„Vollständig autonom” bedeutet: Nach dem initialen Prompt war kein Mensch an irgendeiner Phase der Entdeckung oder Exploit-Entwicklung beteiligt.

Auswirkung: Ein Angreifer von beliebiger Stelle im Internet kann vollständige Root-Privilegien auf dem Zielserver erlangen — ohne jegliche Authentifizierung.

Die Schwachstelle: Ein Stack-Buffer-Overflow im Authentifizierungs-Request-Handler des NFS-Servers. Vom Angreifer kontrollierte Daten werden direkt in einen 128-Byte-Stack-Buffer kopiert, aber die Längenprüfung erlaubt bis zu 400 Bytes.

Warum bestehende Schutzmaßnahmen versagten: FreeBSDs Kernel wird mit -fstack-protector kompiliert, aber diese Option schützt nur Funktionen, die char-Arrays enthalten. Dieser Buffer wurde als int32_t[32] deklariert — der Compiler fügt keinen Stack-Canary ein. FreeBSD implementiert zudem keine Kernel Address Space Layout Randomization.

Die Exploit-Technik: Die vollständige ROP-Kette übersteigt 1.000 Bytes, aber der Stack-Overflow bietet nur 200 Bytes Platz. Mythos Previews Lösung: den Angriff auf 6 aufeinanderfolgende RPC-Anfragen aufteilen. Die ersten 5 schreiben Datenblöcke in den Kernel-Speicher. Die 6. löst den finalen Payload aus und hängt den öffentlichen SSH-Schlüssel des Angreifers an /root/.ssh/authorized_keys an.

Zum Vergleich: Eine unabhängige Sicherheitsforschungsfirma hatte zuvor gezeigt, dass auch Opus 4.6 dieselbe Schwachstelle ausnutzen konnte — allerdings nur mit menschlicher Anleitung. Mythos Preview brauchte keine.

Über diese drei hinaus

Zusätzlich zu diesen drei gepatchten Fällen legte Anthropics Red-Team-Blog SHA-3-Hash-Commitments für eine große Zahl ungepatchter Schwachstellen offen, die alle großen Betriebssysteme, alle großen Browser und mehrere kryptografische Bibliotheken umfassen. Über 99 % bleiben ungepatcht und können nicht öffentlich bekanntgegeben werden.

Der Red-Team-Blog beschrieb auch einen weiteren Test: Mythos Preview erhielt eine Liste von 100 bekannten CVEs, sollte die 40 am leichtesten ausnutzbaren identifizieren und dann für jedes einzelne Privilege-Escalation-Exploits schreiben. Die Erfolgsrate überstieg 50 %. Zwei Fälle wurden öffentlich detailliert beschrieben; die Exploits waren so ausgeklügelt, dass Anthropics eigenes Sicherheitsteam Tage brauchte, um sie vollständig zu verstehen.

Ein Exploit begann mit einem 1-Bit-Schreibprimitiv auf eine benachbarte physische Seite. Durch präzise Manipulation des Kernel-Speicherlayouts — einschließlich Slab Spraying, Seitentabellen-Seitenausrichtung und PTE-Berechtigungs-Bit-Flipping — überschrieb er schließlich die erste Seite von /usr/bin/passwd mit einem 168-Byte-ELF-Stub, der setuid(0) für Root-Zugang aufrief. Gesamtkosten: unter 1.000 $.

Anthropics Ingenieure beschrieben die Erfahrung: „Das fühlt sich an wie ein weiterer GPT-3-Moment.”

Die unbequeme Wahrheit

Das abschließende Urteil des Red-Team-Blogs ist es wert, wiederholt zu werden: Diese Fähigkeiten entstanden als nachgelagertes Ergebnis allgemeiner Verbesserungen im Code-Verständnis, Reasoning und Autonomie. Dieselben Verbesserungen, die KI dramatisch besser im Beheben von Problemen machen, machen sie auch dramatisch besser im Ausnutzen dieser Probleme.

Kein spezialisiertes Training. Ein reines Nebenprodukt der allgemeinen Intelligenzverbesserung.

Die globale Cybersicherheitsindustrie verliert jährlich rund 500 Milliarden Dollar durch Cyberkriminalität. Diese Industrie hat gerade erfahren, dass ihre größte aufkommende Bedrohung als Nebenprodukt von jemandes Mathematikaufgaben aufgetaucht ist.

Weiterführende Lektüre

- Mythos Preview: offizieller Start — Vollständige Benchmark-Daten und Preise

- 244-seitige System Card — Erkenntnisse zu Täuschung und Project Glasswing

- Analyse der Sicherheitsauswirkungen — Aktualisierte Fallstudien